Kwestia ochrony danych osobowych jeszcze nigdy nie była tak aktualna jak dziś, a mimo to większość ludzi wciąż podchodzi do niej zbyt beztrosko.

Specjalistyczne menedżery haseł częściowo pomogły opanować ten chaos, ale nie zmieniły istoty problemu: każdy kod pozostaje podatny na ataki. Dlatego współczesne rozwiązania bezpieczeństwa przesunęły nacisk z ulepszania haseł na technologie, które w ogóle się na nich nie opierają i wykorzystują logowanie bez hasła (passwordless login).

Czym jest Passkey

Passkey to nowoczesna metoda weryfikacji i uwierzytelniania bez hasła, oparta na parze kluczy kryptograficznych – prywatnym i publicznym – połączonych z potwierdzeniem biometrycznym.

W tym artykule przyjrzymy się technologii Passkey: jak działa, na czym się opiera oraz jakie zalety sprawiają, że to podejście jest skuteczniejsze niż tradycyjne hasła i dwuskładnikowe uwierzytelnianie (2FA), szczególnie w kontekście bezpieczeństwa portfela kryptowalut.

5 zalet Passkey w porównaniu z hasłami

![]()

-

Wyższy poziom bezpieczeństwa

Passkey tworzony jest wewnątrz urządzenia i nigdy nie jest przesyłany przez sieć. Klucz prywatny jest niedostępny nawet dla samego użytkownika, dzięki czemu nie da się go ukraść, skopiować ani podejrzeć.

-

Ochrona przed phishingiem

Passkey ma wbudowaną odporność na phishing, ponieważ użytkownik nie musi ręcznie wpisywać swoich danych.

Przeglądarka i system operacyjny sprawdzają, czy strona jest autentyczna, a jeśli domena się nie zgadza, system nie pozwoli użyć klucza w niewłaściwym miejscu.

-

Maksymalna wygoda

Passkey usuwa wszystko, co spowalnia logowanie: hasła, kody SMS, oddzielne aplikacje i dodatkowe potwierdzenia.

-

Automatyczna synchronizacja między urządzeniami

Jeśli Apple Passkey lub inny klucz jest przechowywany w chmurowym menedżerze haseł, automatycznie staje się dostępny na wszystkich urządzeniach po zalogowaniu się do konta. To eliminuje konieczność ponownej konfiguracji dostępu lub tworzenia nowych kluczy przy zmianie telefonu.

-

Brak konieczności zapamiętywania haseł

Urządzenie samo tworzy i przechowuje klucz kryptograficzny, więc użytkownicy nie muszą już pamiętać haseł ani wymyślać skomplikowanych kombinacji dla każdego serwisu – w tym także dla portfeli kryptowalut – ani zastanawiać się, jak je bezpiecznie przechowywać i nie zgubić.

Jak działa Passkey

Passkey opiera się na standardach FIDO2 i WebAuthn i wykorzystuje uwierzytelnianie oparte na parze kluczy kryptograficznych.

Podczas tworzenia passkey smartfon lub komputer użytkownika generuje dwa klucze:

-

klucz prywatny, który jest przechowywany w bezpiecznym uwierzytelniaczu, do którego nikt nie ma dostępu;

-

klucz publiczny, który trafia do serwisu i jest przypisywany do konta.

Podpis jest możliwy dopiero po lokalnym potwierdzeniu tożsamości na smartfonie lub komputerze – za pomocą Face ID, Touch ID lub PIN-u, który odblokowuje użycie klucza prywatnego.

Gdzie przechowywane są klucze

-

Lokalne passkeys

W tym wariancie klucz jest przechowywany tylko na jednym urządzeniu, na przykład na telefonie, laptopie lub dysku USB. Klucz prywatny nie jest synchronizowany i nigdy nie opuszcza bezpiecznego środowiska, co zapewnia najwyższy możliwy poziom bezpieczeństwa.

-

Synchronizowane passkeys

W tym przypadku klucze są przechowywane na koncie w chmurze – na przykład w Apple ID, Google Account lub menedżerze haseł – i automatycznie stają się dostępne na wszystkich zaufanych urządzeniach użytkownika.

Passkey wystarczy utworzyć tylko raz; później synchronizuje się on między telefonami, komputerami i tabletami, a w razie wymiany lub utraty urządzenia jest przywracany razem z kontem.

-

Sprzętowe klucze bezpieczeństwa

To oddzielne fizyczne urządzenia, takie jak YubiKey, które przechowują klucz prywatny wewnątrz i działają przez USB, NFC lub Bluetooth. Mogą mieć formę pendrive’a USB, tagu NFC lub karty inteligentnej.

Sprzętowe klucze zapewniają najwyższy poziom ochrony i są uznawane za „złoty standard”, ponieważ praktycznie nie da się ich zhakować. Fizyczny klucz nie wymaga żadnego konta ani połączenia z internetem, aby działać.

Wśród wad: sprzętowy klucz trzeba mieć przy sobie przy każdym logowaniu, a jego utrata może zablokować dostęp do zasobów.

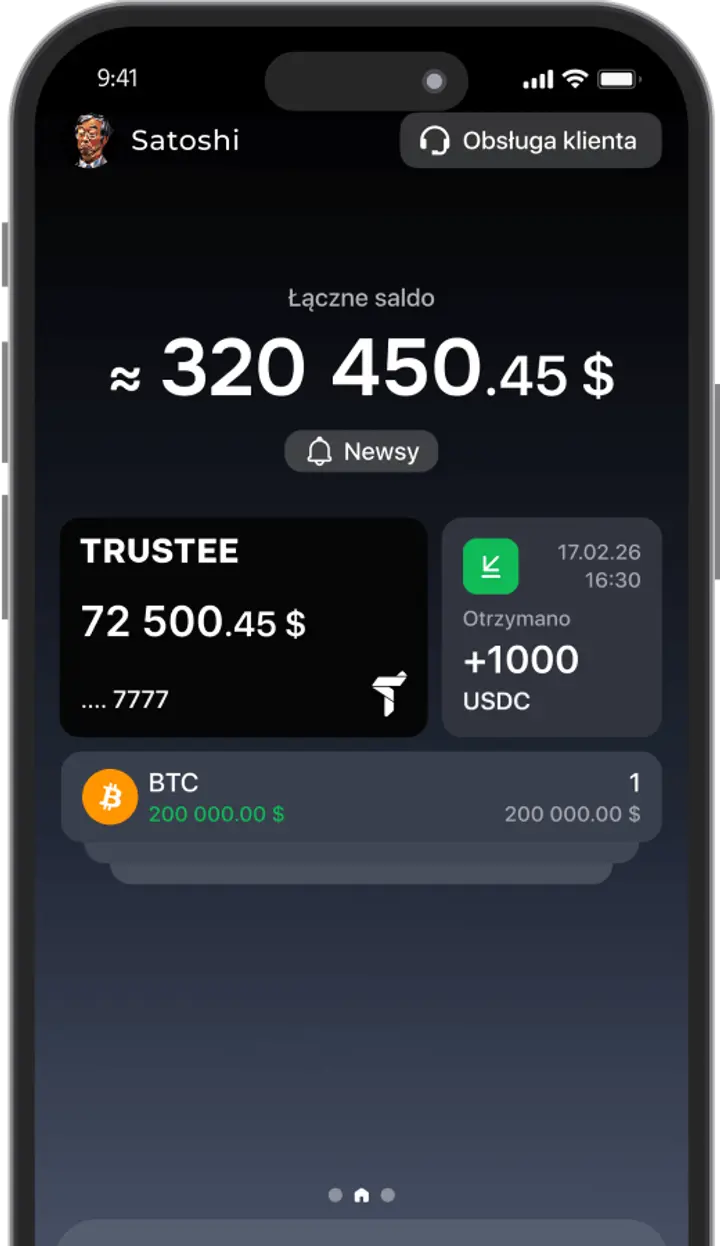

Jak skonfigurować Passkey w aplikacji Trustee Plus – instrukcja

Aby Passkey działał jako metoda logowania do Trustee Plus, trzeba go raz utworzyć i powiązać w aplikacji. Później kolejne logowania będą odbywać się automatycznie – za pomocą biometrii lub PIN-u urządzenia.

Jak włączyć Passkey:

- Najpierw należy powiązać adres e-mail lub Google Authenticator. W tym celu z ekranu głównego aplikacji przejdź do ustawień, do sekcji „Bezpieczeństwo”. Następnie dotknij „Weryfikacja dwuetapowa” i wybierz odpowiednią metodę.

- Następnie w sekcji „Bezpieczeństwo” wybierz „Metody logowania”. Passkey będzie ostatnią pozycją na liście.

- Podczas tworzenia passkey aplikacja pokaże dostępne opcje przechowywania klucza prywatnego. Spośród typów opisanych powyżej omówimy konfigurację na przykładzie użycia domyślnego menedżera haseł w telefonie.

- Dotknij „Hasła”, po czym otworzy się strona wprowadzania kodu, który zostanie wysłany na Twój adres e-mail. Wpisz kod, a klucz dostępu zostanie utworzony.

Passkey: jak korzystać po konfiguracji

Po skonfigurowaniu Passkey zastępuje dwuskładnikowe uwierzytelnianie przy codziennych logowaniach: zamiast kodu z Google Authenticator aplikacja otwiera się przez Face ID, Touch ID lub PIN.

Jeżeli wybierzesz Passkey, system pokaże, z jakich źródeł klucz jest dostępny: na przykład hasła zapisane w telefonie (Google Password Manager lub iCloud Keychain), zewnętrzny menedżer taki jak Bitwarden albo podłączony fizyczny klucz bezpieczeństwa.

W naszym przykładzie klucz jest przechowywany w domyślnym menedżerze haseł telefonu, więc wystarczy potwierdzić działanie przez Face ID lub PIN – i logowanie zostanie zakończone.

FAQ

-

Dlaczego Passkey jest bezpieczniejszy niż zwykłe hasło?

Klucz nigdy nie występuje w postaci, w której można go przechwycić lub ukraść, a uwierzytelnianie bez hasła pozbawia atakującego jego typowego celu – ciągu znaków.

-

Czy Passkey działa na iPhonie i Androidzie?

Tak, Passkey na iPhonie jest obsługiwany przez iCloud Keychain, a na Androidzie technologia ta działa w Google Password Manager i przeglądarce Chrome, gdzie dostępne jest logowanie passkey na Androidzie.

-

Czego potrzebuję, aby korzystać z Passkey?

Potrzebujesz kompatybilnego iPhone’a, urządzenia z Androidem lub komputera z obsługą FIDO2/WebAuthn, włączonej biometrii lub PIN-u do potwierdzania działań oraz serwisu lub aplikacji, która umożliwia logowanie Passkey.

-

Co się stanie, jeśli zgubię telefon?

Jeśli Twój passkey jest zsynchronizowany, w razie utraty urządzenia możesz przywrócić dostęp przez konto – na przykład Apple ID, Google Account lub inne, z którym powiązany był klucz.

-

Czy Passkey można zhakować?

Passkey to przykład uwierzytelniania bez hasła (passwordless authentication) – metody logowania bez hasła, która minimalizuje ryzyko związane z kradzieżą danych logowania.

Zdalne złamanie tego mechanizmu jest praktycznie niemożliwe: klucz prywatny nigdy nie jest przesyłany przez sieć i nie jest przechowywany na serwerze, więc nie da się go przechwycić ani sfałszować.